Gestion des Utilisateurs

La gestion des utilisateurs permet de maîtriser la connexion des administrateurs au manager, mais également celle des utilisateurs finaux pouvant utiliser le produit lorsque leur poste de travail est configuré en mode utilisateur.

Menu Utilisateur

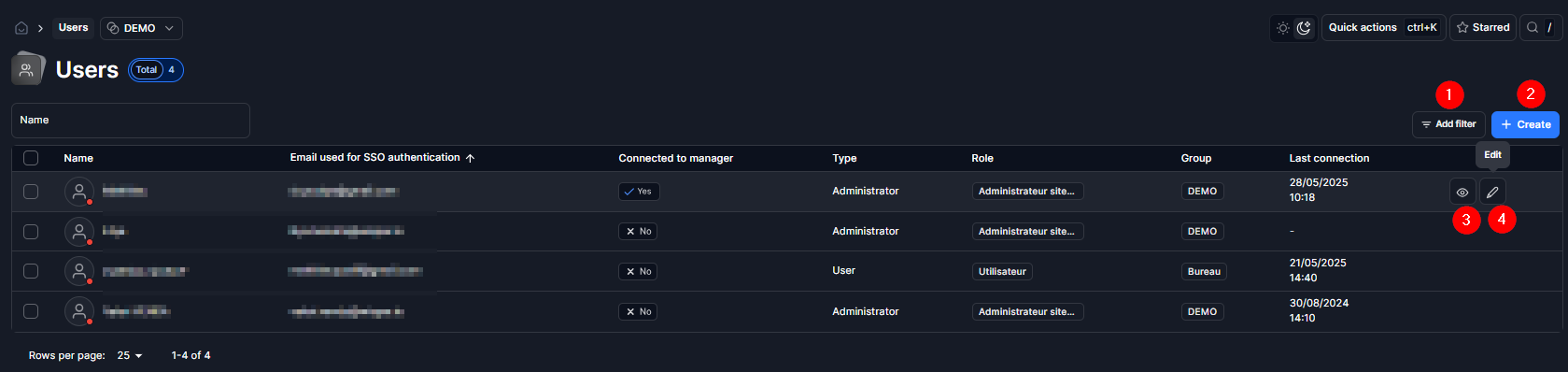

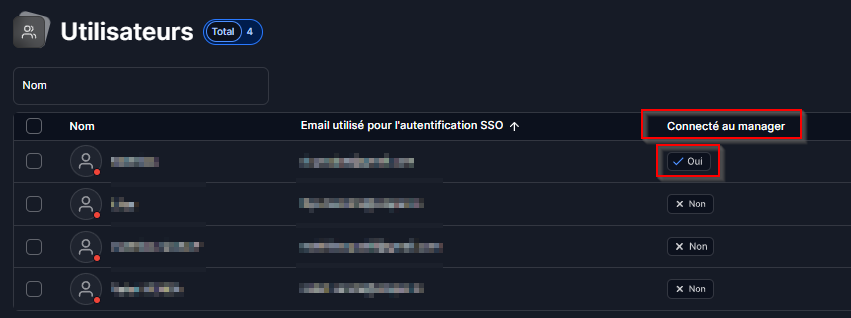

L'écran d’accueil des utilisateurs offre une vue d'ensemble des personnes authentifiées sur la plateforme via le processus d'authentification SAML choisi au niveau du compte.

Il est possible d’éditer et/ou de cloner un utilisateur.

| Numéro | Description |

|---|---|

| 1 | Ajouter un filtre : Permet de filtrer pour une recherche rapide. |

| 2 | Créer : Permet de créer manuellement un utilisateur. |

| 3 | Afficher : Permet d'afficher les informations de l'utilisateur. |

| 4 | Éditer : Permet de modifier la configuration de l'utilisateur. |

Édition des Utilisateurs

| Numéro | Description |

|---|---|

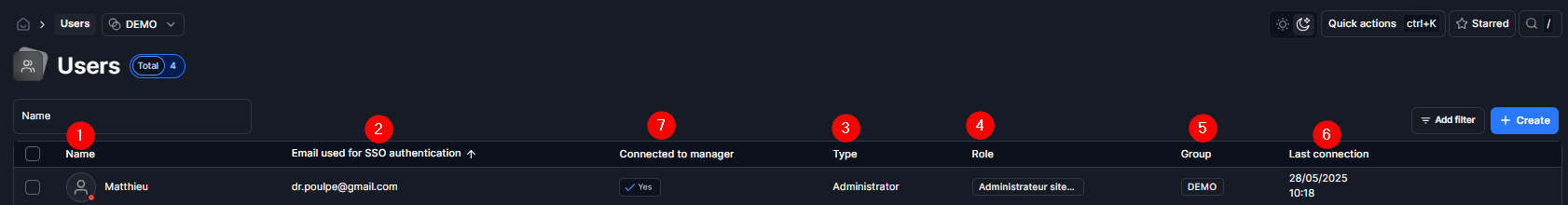

| 1 | Nom : Choix du nom de l'utilisateur. |

| 2 | Email utilisé pour l'authentification SSO : Adresse email de l’utilisateur pour l'authentification via SAML. |

| 3 | Type : Administrateur / Utilisateur. |

| 4 | Rôle : Choix du rôle de l’utilisateur : administrateur, technicien, etc. |

| 5 | Groupe : Groupe d'appartenance de l'utilisateur. Il est possible d'attribuer des groupes des applications et/ou des environnements virtuels. |

| 6 | Dernière connexion : Affiche la date de dernière connexion de l'utilisateur. |

| 7 | Connécté au Manager : Affiche si l'utilisateur est connécté au manager. |

| Numéro | Description |

|---|---|

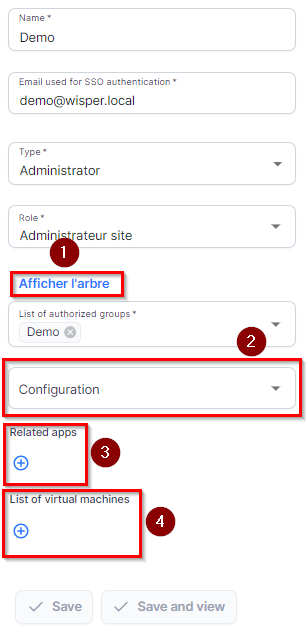

| 1 | Afficher l'arbre : Change le mode d'affichage des groupes (en menu ou via un arbre) |

| 2 | Configuration : Choix des configurations spécifiques au client. Par exemple, l’ajout d’un disque persistant. |

| 3 | Applications associées / liste des machines virtuelles : Sélection des environnements virtuels ou applicatifs attribués à l’utilisateur. |

| 4 | Liste des machines virtuelles : Permet de sélectionner une ou plusieurs machine virtuelles |

Résumé Utilisateur

| Numéro | Description |

|---|---|

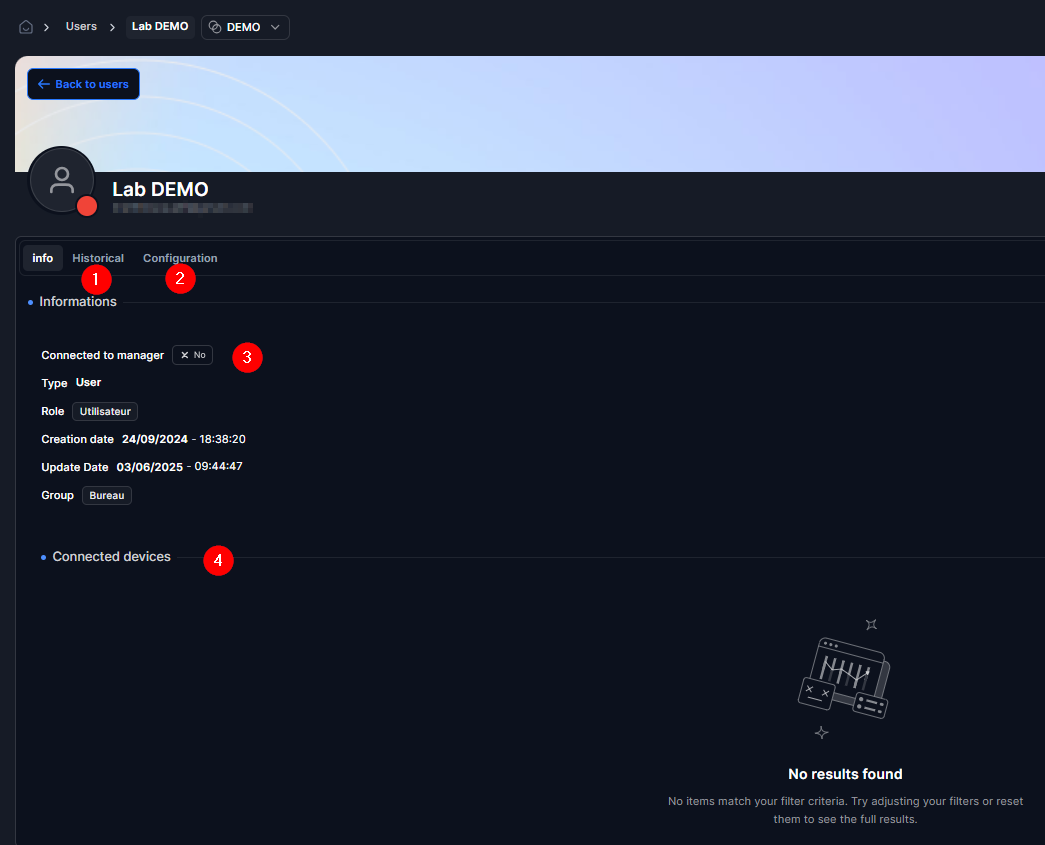

| 1 | Historique : Métriques sur les actions de l’utilisateur (temps d’utilisation des VM, du poste, etc.). |

| 2 | Configuration : Visibilité des environnements virtuels et/ou applications déployés pour l’utilisateur. Il est possible d’éditer le profil pour le modifier. |

| 3 | Résumé : Affiche le rôle de l’utilisateur, la configuration spécifique choisie et le groupe d’utilisateur auquel il appartient. |

| 4 | Ordinateurs connectés : Liste des ordinateurs sur lesquels l'utilisateur est connecté. |

Un nouveau champ est ajouté : Connexion au Manager

Ce champ est triable, ce qui permet d’identifier facilement les utilisateurs actifs.

Fiche utilisateur (User Show)

Ce champ est également affiché dans la fiche détaillée d’un utilisateur, afin de vérifier s’il dispose d’un accès Manager actif.

Cas d’usage

- Vérifier quels utilisateurs sont actuellement connectés au Manager.

- Identifier les utilisateurs impactés par un changement de groupe ou de rôle.

- Forcer la déconnexion d’un utilisateur.

- Suivre les connexions actives pour des raisons de sécurité ou de supervision.

Updated about 1 year ago